Een ernstige kwetsbaarheid in Google Chrome kan ervoor zorgen dat aanvallers via malafide extensies meekijken op je pc of gevoelige data stelen. Het lek treft de ingebouwde AI-assistent Gemini en is inmiddels gepatcht, maar alleen voor wie zijn browser heeft bijgewerkt.

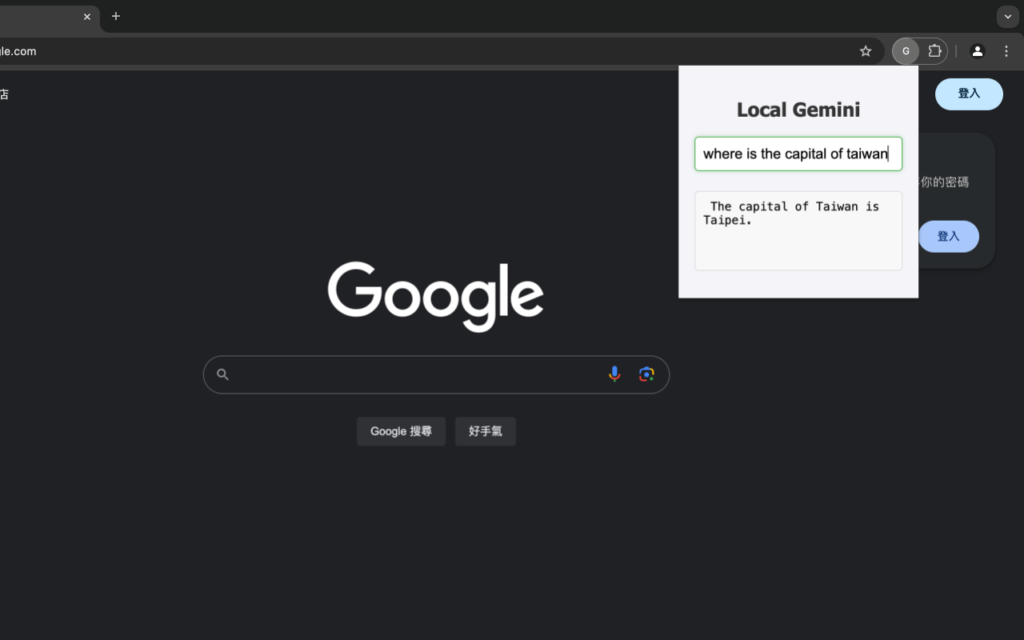

Beveiligingsonderzoeker Gal Weizman van Unit 42 (het onderzoeksteam van Palo Alto Networks) ontdekte het probleem en meldde het privé aan Google. De bug staat geregistreerd als CVE-2026-0628 en kreeg het label ‘hoog risico’. Volgens de officiële omschrijving gaat het om “onvoldoende beleidsafdwinging in de WebView-tag van Chrome”. Concreet betekent dit dat een aanvaller die een gebruiker kan overtuigen om een kwaadaardige extensie te installeren (in versies vóór 143.0.7499.192), scripts of HTML-code kan injecteren in een geprivilegieerde pagina via een speciaal geprepareerde Chrome-extensie. De onderzoekers ontdekten dat een extensie met ogenschijnlijk beperkte rechten (via de declarativeNetRequests API) toch extra mogelijkheden kon krijgen. Daardoor werd het mogelijk om JavaScript-code te injecteren in het nieuwe Gemini-paneel binnen de browser.

Wat kan een aanvaller doen?

Op zichzelf lijkt het een technisch detail, maar in de praktijk opent dit de deur naar een bredere aanvalsketen. Wanneer een gebruiker bijvoorbeeld een onschuldig ogende extensie installeert, kan die misbruikt worden om de Gemini-assistent te kapen. Omdat Gemini ontworpen is om namens de gebruiker acties uit te voeren, kan een gehijackte AI-assistent plots toegang krijgen tot systeembronnen waar een gewone extensie normaal niet bij kan. Denk aan toegang tot webcam/ microfoon en lokale bestanden en mappen, het maken van screenshots of misbruik van het Gemini-paneel voor phishing.

Volgens de onderzoekers schuilt net daar het gevaar: wie de Gemini-interface overneemt, krijgt indirect geprivilegieerde toegang tot functies die buiten het normale bereik van extensies vallen.

Chrome updaten als fix

Google kreeg de melding in oktober vorig jaar en werkte een patch uit. De fix werd opgenomen in versie 143.0.7499.192/.193 voor Windows en macOS (en 143.0.7499.192 voor Linux). Wie Chrome sindsdien niet handmatig of automatisch heeft bijgewerkt, loopt mogelijk nog risico. Google heeft bovendien in latere updates bijkomende beveiligingslekken gedicht, waaronder out-of-bounds-kwetsbaarheden.

De boodschap is duidelijk: controleer of je browser up-to-date is (via menu, Help, Over Google Chrome) en wees extra kritisch bij het installeren van extensies. In een tijdperk waarin AI-functionaliteit steeds dieper in browsers geïntegreerd zit, kan één ogenschijnlijk onschuldige add-on plots heel wat schade berokkenen.

Marijn Ceulemans541 berichten

Herinnert zich nog perfect het opstartdeuntje van Windows 95. Nostalgische ziel die tegelijk graag op de hoogte blijft van de evoluties in techland. Ziet Windows, een iPhone en Google-apps als de ideale combinatie.